معرفی Active Directory Rights Management Services

Rights Management Services یا به اختصار RMS یک سیستم سرور ماکروسافت است که به یک سازمان اجازه ایجاد کردن سیاستهایی بر اجرای کنترل دسترسی به اطلاعات را می دهد.کسانی هستند که کمی در مفهوم RMS دچار سردرگمی هستند،که قصد آن انجام چه کاری است و در کجا استفاده خواهد شد. اگر شما نگران RMS هستید، این مقاله هرگونه سردرگمی را برطرف خواهد کرد.مخفی نگه داشتن اطلاعات محرمانه در هر کاری حائز اهمیت است ، اما پیدا کردن ترکیب مناسبی از ابزار یا تکنیکها یک چالش مشترک به شمار می آید . در این مقاله قصد داریم تشریح کنیم که چگونه RMS می تواند به شرکت ها در پیاده سازی محدودیت های دسترسی به اسناد و قفل نگه داشتن داده های حساس کمک کند.

جالب است نگاهی به این بیندازیم که امنیت اطلاعات تا کنون چقدر تکامل یافته است .چند سال پیش سازمان ها فقط یک فایروال پیرامون شبکه قرار دادند تا ترددهای غیر مجاز را بیرون نگه دارند ، و به این ترتیب کارهای امنیتی شان به اتمام رسید. بعدها ، هنگامی که ویروسها و کرمها به یک تهدید روزانه تبدیل شدند ، شرکت ها به تلاش افتادند تا نرم افزار آنتی ویروس به کار گیرند و آنرا به روز نگه دارند. بعد از آن تلاشهایی برای مبارزه با هرزنامه ، نرم افزارهای جاسوسی و فیشینگ بوجود آمد . اظهار نمی کنیم که این تهدیدها دیگر وجود ندارند ، اما حفاظتها در برابر آنها با منجر شدن به بن بستی مجازی به نحوی مشخص شده اند.

امروزه سازمان ها کمتر بر فن آوری و بیشتر بر مشکلات مدیریت ریسک مانند حفاظت اطلاعات تمرکز کرده اند . سازمان ها مقدار زیادی از اطلاعات محرمانه و حساس – مانند اسرار تجاری ( Trade Secrets ) ، مالکیت فکری ( intellectual property) ، استراتژی کسب و کار (business strategy ) و اطلاعات مالی (financial data ) و بیشتر – در شبکه های خود دارند ، و نیازمند هستند تا مطمئن شوند که کاربران غیرمجاز قادر به دسترسی و خواندن این اطلاعات نیستند . یکی از روشهایی که شرکتها می توانند این اطلاعات را با فناوری ای که احتمالا از قبل دارند قفل نگه دارند ، استفاده Rights Management Services (RMS) می باشد

مروری بر RMS

ممکن است با ( DRM ) Digital Rights Management آشنا باشید، تکنولوژی هایی که توسط صنایع فیلم و موسیقی جهت کنترل چگونگی و در کجا استفاده کردن از رسانه های دارای حق نشر به کار می روند. RMS قابلیت ها و محدودیتهایی مشابه DRM برای حفاظت از اطلاعات را برای مدیران یا مالکان اطلاعات فراهم می کند.

موزیک و نرم افزار تنها مواردی نیستند که به حفاظت احتیاج دارند. در Data center ها در همه جای دنیا، مردم در حال جستجو برای یافتن تکنولوژی های جدید جهت حفاظت از مالکیت معنوی خود هستند. برای مثال، ایمیل به صورت اتوماتیک یک نسخه از conversation ها نگهداری می کند. هر بار که به یک پیام پاسخ می دهید، پیام اصلی خودش را در پیام شما جاسازی می کند و غیره. بدون DRM، هر شخصی به راحتی می تواند محتوای این پاسخ را در هر زمانی تغییر دهد، تغییر لحن یا ماهیت مکالمه. حتی بدتر از این، هر فردی می تواند conversationرا forward کرده و محتوای آن را تغییر دهد، اجرا کردن DRM برای محافظت از محتوای ایمیل تضمین می کند که هرگز تغییری در پاسخ های شما داده نمی شود، حتی اگر در پیام های دیگر جاسازی شده باشند.

این امر برای سایر اسناد مانند Word و power point و موارد دیگر نیز صادق است. از دست دادن این اسناد، سواستفاده، کپی و یا به سرقت رفتن آنها می تواند آسیب بی حد و اندازه ای به مالکیت معنوی آنها ایجاد کند.

ADRMS به شما کمک می کند تا با ادغام کردن چند ویژگی از مالکیت معنوی خود حفاظت کنید. در حقیقت علاوه بر یکپارچه سازی مستقیم با ADDS ، ADRMS می تواند به ADCS و ADFS متکی باشد. گواهی نامه های PKI که توسط ADCS تولید می شود از طریق ADRMS در اسناد جاسازی می شوند. ADFS سیاست های ADRMS شما را فراتر از فایروال گسترش داده و از مالکیت معنوی شما در بین شرکای تجاریتان محافظت خواهد کرد.

با استفاده از یک معماری client-server ، زمانی که سرور برای احراز هویت استفاده می شود ، نرم افزار RMS-Based Client برای محافظت از اطلاعات و تعریف حقوق دسترسی استفاده می شود .محتوای محافظت شده توسط RMS رمزنگاری شده و یک سیاست استفاده در درون داده ها تعبیه شده که مجوزهای دسترسی را تشریح می کند .

این قابلیت موجود در بخش سرور ،که از مجوزهای RMS میزبانی می کند و سندیت و اجازه را مدیریت می کند، برای ویندوز سرورهای 2003 و ورژن های بالاتر در دسترس است، ( در ویندوز 2008 به Active Directory Rights Management Services یا AD RMS تغییر نام داده است )

ویندوز ویستا نیز قابلیت داخلی محافظت از اطلاعات اما بدون بخش احراز هویت Active Directory دارد.

A “Data Chaperone” یک محافظ داده:

ایده ای که درون RMS نهفته است ، این است که محافظتی که شما میتوانید به هرنمونه از اطلاعات بدهید مداوم است --یعنی با داده ها منتقل می شود و به صورت خودسرانه حذف نمی شود .نمونه ویژه از این امر ، ایمیلی است که تنها توسط گیرنده ( شخصی که ایمیل برای آن فرستاده شده است ) قابل باز شدن است و نمیتواند پرینت ، ارسال یا کپی/جایگذاری شود . مثالی دیگر سندی است که تاریخ انقضا دارد; بعد از گذشت مدت زمان مشخصی منقضی شده است ، سند خودش را از بین می برد و نمی توان آنرا باز کرد.

دستورات بر روی یک سرور مرکزی تنظیم و مدیریت می شوند، اما همچنین طوری طراحی شده اند که با داده ها سفر می کنند به گونه ای که حتی زمانیکه سرور قابل دسترس نباشد یا هیچ اتصال به شبکه ای وجود نداشته باشد دستورات بازهم کار کنند. به این روش، داده هرجایی که برود محافظت می شود.

افراد یا سازمان های کوچک که می خواهند از اطلاعات خود محافظت کنند معمولا یکی از انواع رمزگذاری را استفاده می کنند ولی RMS مزایایی نسبت به استفاده از رمزگذاری به تنهایی دارد .

برای مثال اگر شما از یک سیستم رمزگذاری جفت کلید عمومی/خصوصی برای رمزگذاری یک فایل استفاده کنید و آن را برای کسی بفرستید ،هنگامی که فایل را رمزگشایی کنند استفاده نامحدود از آن خواهند داشت.

در مقابل ، RMS امکان کنترل آنچه را که می توان با فایل انجام داد حتی بعد از آنکه برسد ، به شما می دهد: هر عمل خاصی که با فایل انجام داده می شود دارای دستورات خاص خودش است .

RMS همچنین به سیستم عامل در قسمت مشتری می چسبد تا از دزدیدن داده های محافظت شده جلوگیری کند.

از انجایی که حقوق ها می تواند با هر فایل باینری دیتا یکپارچه گردد و در تمامی محیط ها می توان استفاده کرد، زمانی که محتوا محافظت شده باشد، محتوا با استفاده از کلید خاصی رمزنگاری شده است. این کلید ها بسیار مشابه همان کلید هایی است که AD CS تولید می کند. جهت دسترسی به اطلاعات لازم است از یک نرم افزاری که از AD RMS پشتیبانی می کند استفاده گردد و در غیر این صورت قادر به دسترسی نخواهند بود. زمانی که کاربران دیگر به محتوا های محافظت شده دسترسی می یابند، AD RMS Client یک درخواست Usage License به سرور به نام ارسال می کند. اگر آن کاربر نیز Trusted باشد سرور برای آن کاربر یک لایسنس صادر می کند. با استفاده از Use License می توان Protection License را خواند و AD RMS Client آن را در مدت lifetime معین شده اعمال می کند.

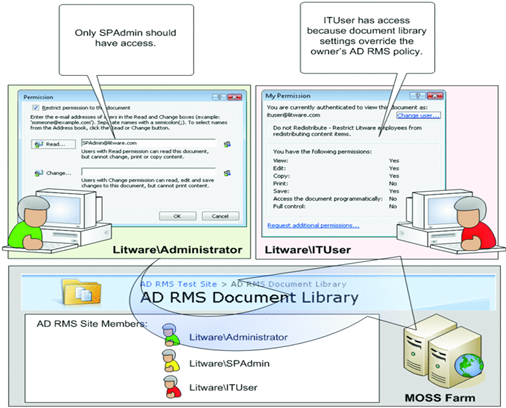

با استفاده از RMS شما نه تنها می توانید تعیین کنید چه کسی به یک فایل معین دسترسی داشته باشد بلکه می توانید تعیین کنید که هنگامیکه به آن دسترسی پیدا می کنند چه کاری می توانند با فایل انجام دهند . زمانی که دسترسی به فایل محدود است ، می توان به کاربران اجازه خواندن یا تغییر سند را داد. با دسترسی ( Read ) خواندن کاربران می توانند فقط فایل را مشاهده کنند و نمیتوانند محتوا را تغییر داده ، پرینت یا کپی کنند . با دسترسی ( Change ) تغییر، یک کاربر می تواند فایل ها را مشاهده ، ویرایش و تغییرات فایل را ذخیره کند اما نمی تواند محتوا را پرینت کند .

RMS اجازه دسترسی سفارشی به اسناد را با امکانات اضافی زیر می دهد:

- انقضا: این امکان وجود دارد که تاریخی برای تمام شدن مجوز دسترسی تعیین کرد.

- پرینت: این قابلیت به کاربر اجازه می دهد که فایل را پرینت کند.

- کپی:این وضعیت به یک کاربر با دسترسی خواندن، امکان کپی کردن داده را می دهد.

- دسترسی برنامه ای به داده ( Access data programmatically ) : یک کاربر ممکن است نیاز به دسترسی به اطلاعاتی مانند داده های صفحه گسترده ( spreadsheet data )، از یک برنامه خارجی باشد.

- نیاز به تایید ( Require verification ) : با این وضعیت،هر باری که داده مورد دسترسی قرار می گیرد یک اتصال به RMS به منظور اعتبارسنجی اجازه دسترسی مورد نیاز است .

از RMS نیز می توان برای محدود کردن دریافت کنندگان ایمیل از ارسال، پرینت، یا کپی ایمیلها استفاده شود .

نسخه bare bones

برای کسانی که نمی خواهند با راه اندازی یک زیرساخت کامل RMS سروکار داشته باشند، اختیارات دیگری وجود دارد . آفیس 2003 و بالاتر یک ورژن ساده از بعضی از تکنولوژیهای RMS بنام Information Rights Management دارد ، IRM همانگونه که مختصر شده ، هیچ هزینه ای ندارد و در راستای یک حساب Microsoft Passport/Windows Live ID به عنوان راهی برای امکان دادن به مردم برای تبادل اسناد حفاظت شده کار می کند. هر دوی فرستنده و دریافت کننده اطلاعات باید یک حساب کاربری داشته باشند . ولی اکثر محدودیت های محتوایی مشابه که میتوان در RMS استفاده شوند در IRM نیز استفاده می شوند .

توجه داشته باشید که ماکروسافت تضمین نکرده است که استفاده از IRM در آینده ادامه خواهد داشت– ممکن است در مرحله ای برای حمایت از دیگری برای خدمات پرداخت ادامه ندهد- اما در حال حاضر روشی مفید برای تجربه کردن Rights Management در مقیاس کوچک است تا میزان موثر بودن آنرا مشاهده کرد.

برای هر دوی محدودیتهای فایلهای اطلاعاتی و ایمیل ، قابلیتی به منظور فراهم آوردن آدرس ایمیلی برای کاربران جهت تقاضای دسترسی های بیشتر وجود دارد.آنها باید بدانند که درخواستی قانونی برای افزایش دسترسی دارند.

محدودیت های RMS

اگر چه RMS سطح بالایی از محافظت در برابر سرقت اطلاعات را فراهم می کند ولی هنوز دارای محدویت های خاص خودش می باشد . برای مثال یک نرم افزار کاربردی third-party screenshot که RMS را تحسین نمی کند ، میتواند برای به دام انداختن محدودیتهای RMS استفاده شود.(به شرطی که ابتدا بتواند نصب شود). به همین دلیل ، می توان به سادگی به وسیله یک دوربین از مانیتور عکس گرفت یا به صورت دستی اطلاعات را کپی کرد . علاوه بر این RMS تضمین نمی کند ، شخصی که سند را برای او ارسال کرده اید به روشی ، از سند سوء استفاده نمی کند . اما البته این مشکلی است که هر میزان تکنولوژی هم نمیتواند آنرا حل کند.

یک ایراد بالقوه دیگر این است که به منظور محافظت از اطلاعات یا دسترسی به اطلاعات محافظت شده توسط RMS ، نرم افزارهای کاربردی در بخش مشتری نیز باید برای مدیریت حقوق فعال شده باشند . مایکروسافت قابلیت RMS را درون مجموعه های آفیس 2003 و 2007 و ... ، همچنین در SharePoint 2007 و Exchange server 2007 و ... ساخته اند .Internet Explorer نیز میتواند با استفاده از اضافه کردن افزونه ای ، با RMS سازگار شود. مایکروسافت همچنین APIهایی (Application Program Interfaces ( عرضه می کند که توسعه دهندگان می توانند برای ساختن نرم افزارهای کاربردی سازگار با RMS یا اضافه کردن قابلیت RMS به نرم افزارهای کاربردی موجود از آن استفاده کنند .

مایکروسافت یک سرور IRM روی یک پایه ی آزمایشی نامحدود برپا کرده است که کاربران می توانند برای اعتبارسنجی و به دست آوردن دسترسی به اطلاعات محافظت شده ی RMS به آن نفوذ کنند . استفاده از سرور IRM نیازمند یک شناسه کاربری معتبر WINDOWS LIVE است.

Log های RMS در یک Database ذخیره می گردد که در محیط آزمایشی از WID یا Windows Internal Database استفاده کنید ولی در محیط های واقعی از یک SQL Server روی یک سرور جداگانه استفاده کنید این کار باعث می شود که امکان Load Balancing بر روی سرور های AD RMS به وجود آید که این قابلیت در حالت WID وجود ندارد. همچنین IIS برای Web Services و Microsoft Message Queuing برای تراکنش ها لازم اند . AD RMS برای تشخیص کاربران به ADDS نیاز دارد.